Multisig

-

hvem beskytter vi oss egentlig mot? Tyver, myndigheter, uhell, arvinger?

Noe å beskytte seg mot som man garantert kommer til å ha med å gjøre er seg selv. KISS - Keep it simple, stupid.

Fornuftig å ta seg tid til å reflektere over egen situasjon, hva man er bekymret for og hva slags situasjoner man ønsker å takle. Sånn at tiltakene er noenlunde på riktig nivå.

Er det en atombombe på veg til å treffe deg i hodet? Da har du kanskje større problemer enn å sikre stacken? Eller vil du ha det med i oppsettet? Finnes muligheter for det og.

-

@nacho Jeg har også tenkt at den største sikkerhetsrisikoen er meg selv og at det gjelder for veldig mange andre. Mange anekdoter som viser at det er være egen bank er noe mange ikke er klar for. Kanskje dårlig eksempel med han som ønsker å saumfare en søppelfylling for en harddisk, da det mer illustrerer den monetære veksten til Bitcoinnettverket. På det tidspunktet han mistet tilgang, var ikke nøklene hans verdifulle nok til at han tok seg bryet med å sikre dem. men det illustrerer likevel at behovet vi legger til grunn for sikkerhetsløsning nå, plutselig kan ha endret seg på et tidspunkt hvor det er for sent. Keep it simple stupid kan kanksje ryke på problemer her. Plutselig dekker ikke det simple oppsettet behovet vårt.

Men tar det oss da mer i retning av å outsource sikkerheten? det er jo egentlig ikke i Bitcoin-ethoset å bruke løsninger som Casa, etc?

-

Helt enig. Multisig er gull i teorien, men mange setter det opp som et puslespill de aldri gidder å legge.

Jeg ser på det litt som sikkerhetsbelte vs. bilbur:

Multisig gir mening hvis du faktisk trenger det. F.eks. større summer, partnerskap eller arv.

For vanlige brukere blir det fort mer sårbart enn sikkert, fordi kompleksiteten gjør at de mister oversikt.Selv foretrekker jeg enkel selvforvaring med solid rutine for backup og opplæring av nærmeste.

Teknologi hjelper ikke hvis folk glemmer hvordan de bruker den. -

Det er vel omtrent like mange meninger om dette temaet som det finner bitcoinere..

Jeg skrev en sak om sikker oppbevaring for en tid tilbake:

https://medium.com/@cliffbjanger/hvordan-bitcoin-5491bcc46854

Ikke alle som er fan av bitkey, det har jo sine kompromisser, men det er et spennende produkt. Finnes det et self-custody verktøy som er mer foot-gun-proof?

-

Har noen av dere her sett på Liana Wallet?

Ser ut som en interessant alternativ løsning til Casa/Nunchuk/Unchained.

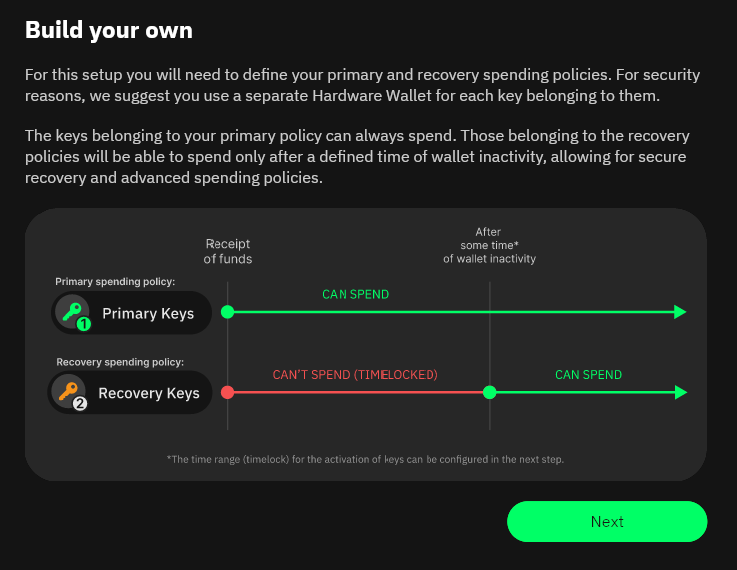

Den bruker timelocked multisig løsning som gjør at du kan ha en backup nøkkel som ikke er gyldig før etter en ventetid du setter.Du får i praksis en "dødmannsknapp" som du må trykke så sjeldent som ca. hvert år, eller oftere om du ønsker.

Jeg syntes det ser veldig stilig ut. Og liker spesielt godt at det ikke er avhengig av en tredjepart. Og er da som @Nikomoto sier, mer i Bitcoin-ethoset.

Det kan nok også bli billigere en løsningene som leverandøren over tilbyr, siden du da kun betaler for transaksjonskostnaden av å sende UTXO'ene til deg selv hvert intervall (tenker ish årlig gir mening).

Og siden det håndheves av måten multisigløsningen er satt opp på blokkjeden. Er det da heller ingen firma som kan gå dunken, og miste backup nøkkelen din.

Backup nøkkelen kan bevares hos familie eller et annet trygt sted.Slenger ved et skjermbilde fra appen som forklarer godt hvordan løsningen funker:

-

@script38 Sist jeg tittet på Liana kunne du maks låse i 1.5 år, vet ikke om de har gjort om på det enda? Føltes litt begrensende ut, de skulle utvide den etter hvert om jeg skjønte det riktig.

Nunchuk støtter også miniscript, og du kan bruke det uten å ha abonnement hos dem. De støtter også import av config fra Liana.

https://nunchuk.io/blog/miniscript101#1-introductionFinnes nok flere også. Bitcoin keeper støtter også dette tror jeg, men der er det en premium feature afaik.

-

@nacho

Ser at jeg har litt lesing på nunchuk sine sider forran meg! Takk

Må test miniscript i nunchuk også.

-

Jeg vurderer å bruke en multisignatur‑Bitcoin‑lommebok og lurer på hvordan man best kan lagre xpub‑nøkkelen på en sikker måte.

Når man setter opp en multisig‑lommebok og gir backup‑nøkler til familie eller venner, virker det kanskje ikke trygt å også dele xpub‑nøkkelen med dem, fordi xpub‑en avslører hele saldoen og transaksjonshistorikken.

Jeg har sett på Shamir Secret Sharing som en mulig løsning, men har ikke funnet noen konkrete eksempler på at dette brukes for å lage en “uleselig” backup av xpub‑nøkkelen.

Har noen erfaring med eller forslag til metoder for å sikre xpub‑nøkkelen i en multisig‑oppsett, eventuelt ved hjelp av Shamir‑deling eller andre teknikker?

-

@used Bare så vi har alt på det tørre her. Det er descriptoren du tenker på når du refererer til xpub? Og ikke den faktiske xpuben til hver enkelt av nøklene som benyttes?

-

@nacho det er nok descriptoren jeg mener ja.

Den som må til I tillegg til nøkkelene for å kunne gjenopprette lommeboken i sparte, eller nunchuck.

Med den alene får jeg se beholdning. Så vil ta vare på den, men vil ikke ha den på avveie. -

@used Stemmer, den er det veldig viktig at du tar vare på ja. Den innholder litt forskjellig informasjon som trengs for å blant annet opprette transaksjoner, deriblant xpubene til nøklene dine. Om noen som ikke skal ha tilgang til den får tilgang er det jo uheldig mtp. privacy, men utover det så får de ikke gjort noe farlig med descriptoren.

Reflekter litt rundt hva du er bekymret for og vil beskytte deg mot, og hva som er godt nok for å med rimelighet sannsynliggjøre at det ikke skjer. Eksempelvis så gjør en dørlås og alarmanlegg det mindre sannsynlig at noen tar seg inn i huset ditt enn om du ikke har det, men det garanterer ikke at ikke kan skje, vil noen virkelig inn så kommer de seg inn.

Du har jo høyst sannsynlig tillit til de du legger igjen nøkler hos. Kanskje et brev med noe forsegling eller lignende kan være godt nok til å motvirke nysgjerrigheten, ved å ha insentivet slik at om de snoker finner du ut av det og da har de ødelagt tilliten og potensielt forholdet?

Det viktigste er uansett at du sikrer at du ikke mister tilgang. Vær forsiktig og ikke overkompliser det så du risikerer å miste tilgangen. Avhengig av oppsett så kan man potensielt miste tilgang til midlene om man ikke har descriptoren. I de enkleste tilfellene hvor man har et helt simpelt standardoppsett, om man mister bare én nøkkel og ikke har tilgang på descriptoren så har man mistet midlene.

Kanskje dette kan være noe å se på: kryptert descriptor med Liana, her krypteres descriptoren med xpubene til nøklene på en sånn måte at så lenge du har minst én nøkkel så kan du også dekryptere descriptoren. Hvis nøkkelen og den krypterte descriptoren oppbevares sammen så kan man riktignok dekryptere descriptoren, men det begynner å komme på et nivå over hva "vanlige folk" får til uten videre. En tradeoff er da at du må ha programvare for å kunne dekryptere, og du må enten sikre deg tilgang på programvaren eller andre verktøy som muliggjør det, eller akseptere risikoen det er å ikke kunne få dekryptert descriptoren.

Det finnes ikke noe perfekt oppsett, man må bare vurdere risiko og gjøre tradeoffs, her vil hvert tilfelle være unikt.